Independent press Свободная пресса Вільна преса

В течение последних пяти лет против дипломатических ведомств, государственных структур и научно-исследовательских организаций разных стран мира проводилась операция кибершпионажа. Во время этого собирались данные и секретная информация с мобильных устройств, компьютеров и сетевого оборудования атакованных организаций, сообщили в исследовательском центре «Лаборатории Касперского» (ЛК) во вторник.

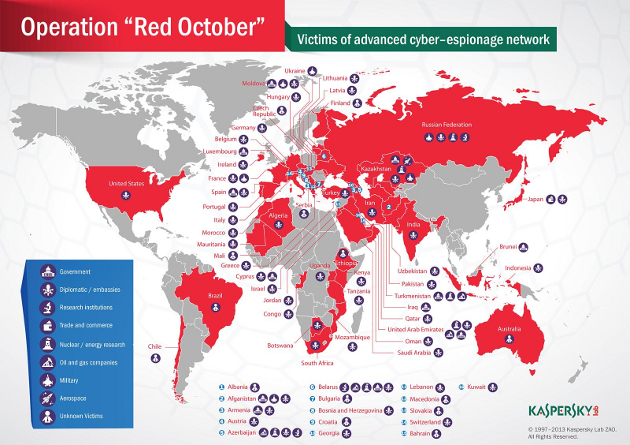

Несколько месяцев эксперты «Лаборатории Касперского» анализировали вредоносные файлы, использованные в атаке, которая была нацелена на конкретные организации в Восточной Европе, странах бывшего Советского Союза и Центральной Азии, а также Западной Европы и Северной Америки.

Эта операция, которую эксперты назвали «Red October» продолжает оставаться в активной фазе даже сейчас: украденные данные отсылаются на несколько серверов управления.

Несколько ключевых фактов, обнаруженных в ходе нашего расследования:

- Атакующие были активны на протяжении последних пяти лет, фокусируясь на дипломатических и государственных ведомствах в разных странах мира.

- Информация, собранная из зараженных сетей, использовалась в последующих атаках. Например, украденные учетные данные были собраны в специальный список и использовались, когда атакующим требовалось подобрать логины и пароли в других сетях.

Для контроля и управления сетью зараженных систем атакующие создали более 60 различных доменных имен и несколько серверов, размещенных на хостингах в разных странах (в основном в Германии и России).

- Инфраструктура серверов управления представляет собой цепочку прокси-серверов и скрывает местоположение реального финального сервера, где собираются данные.

- Многофункциональная платформа имеет механизм противодействия закрытию серверов управления и позволяет атакующим восстановить доступ к зараженным системам, используя альтернативные каналы связи.

- Помимо традиционных целей атак (рабочие станции) система способна красть данные с мобильных устройств, таких как смартфоны (iPhone, Nokia, Windows Mobile); собирать информацию с сетевого оборудования (Cisco); осуществлять сбор файлов с USB-дисков (включая ранее удаленные файлы, для чего использует собственную технологию восстановления файлов); красть почтовые базы данных из локального хранилища Outlook или с удаленного POP/IMAP сервера, а также извлекать файлы с локальных FTP-серверов в сети.

Заражения обнаружены, в основном, в Восточной Европе и странах бывшего СССР, однако есть жертвы в Средней Азии, Северной Америке и в странах Западной Европы, например, в Люксембурге и Швейцарии.

Злоумышленики похищают информацию, которая включает в себя документы с расширениями: txt, csv, eml, doc, vsd, sxw, odt, docx, rtf, pdf, mdb, xls, wab, rst, xps, iau, cif, key, crt, cer, hse, pgp, gpg, xia, xiu, xis, xio, xig, acidcsa, acidsca, aciddsk, acidpvr, acidppr, acidssa.

В частности, расширение «acid*» принадлежит секретному программному обеспечению для шифрования «Acid Cryptofiler», которое используется в некоторых структурах Евросоюза и NATO.

Комментарии

0Комментариев нет. Ваш может быть первым.